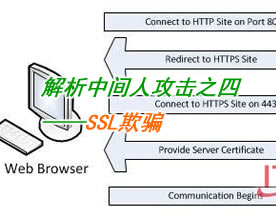

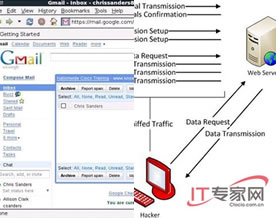

→安全|前面的文章中,我们已经探讨了ARP缓存中毒、a href="/ncnet/article.asp?nc=15-…〔06-14〕

标签:安全来源:IT专家网作者:valen|点击收藏

→安全|在前面两篇文章中我们分别探讨了ARP缓存中毒和a href="/ncnet/article.asp?nc=15…〔05-12〕

标签:安全来源:IT专家网作者:valen|点击收藏

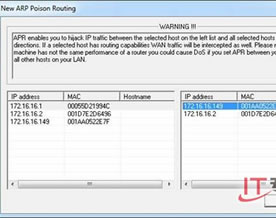

→安全|在上篇文章中,我们讨论了正常ARP通信以及ARP缓存中毒是如何利用潜在恶意信息通过另一台设备重定向设备网络通信的…〔04-18〕

标签:安全来源:IT专家网作者:valen|点击收藏

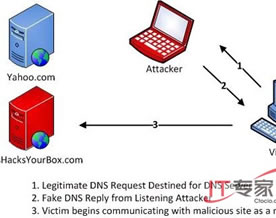

→安全|本系列将讨论最常被使用的中间人攻击形式,包括ARP缓存中毒攻击(ARP Cache Poisoning)、DNS欺骗(DNS Spoofing)、HTTP会话劫持等。…〔04-18〕

标签:安全来源:IT专家网作者:邹铮|点击收藏