→安全|在病毒横行,马儿随意吃草的年代,网民们谈论最多的就要属系统破坏,病毒入侵了。说实话,自己每次出差之前,都要给家人的和邻居们的计算机做一下检查。你也许会说,这不是吃饱了撑的么!没错,我是吃饱了,但绝对不是撑的没事做,因为经常在外出差办事,接到家里打来的电话,通常…〔01-07〕

标签:安全来源:比特网作者:比特网|点击收藏

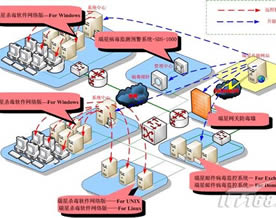

→安全|面对来势汹汹的计算机病毒,企业的系统管理员对自己管理的系统安全程度必须有准确的认识和判断,才能设计选择防止病毒破坏的最佳方案,承担系统安全重任。系统管理员应该考虑:…〔01-07〕

标签:安全来源:IT168作者:安全频道|点击收藏

→安全|sql注入的一些新发现,突破关键字过滤一直以来都以为只有空格,tab键和注释符/**/可以用来切割sql关键字,段时间在邪八看了风迅cms注入漏洞那篇帖子,才知道原来回车也可以 用来作为分割符(以前竟然没有想到,真是失败)。回车的ascii……〔01-04〕

标签:安全来源:黑客防线作者:黑客|点击收藏

→|已是二三月,早春的桃花已经开遍了山崖。那天开车经过一处村落,猝不及防,被撞入眼帘的一片艳红灼伤。心,无端的停了一拍。…〔01-03〕

来源:本站原创作者:彼岸花|点击收藏

→|在过去,我们一直使用VirtualNetworkComputing来连接这种服务器或客户机,不过使用VNC需要在防火墙上打开某些特定的端口,这需要涉及防火墙和内部网络的配置,以及在防火墙上建立端口映射。因此,虽然VNC是免费软件并且也有很好的跨平台性能,但它仍…〔01-02〕

来源:互联网作者:佚名|点击收藏

→安全|尽管出现了全球性经济衰退,明年信息安全将仍然是最重要的IT投资领域,因为安全威胁和缺陷越来越多了。据国外媒体报道称,下面是明年值得关注的十大安全技术和发展趋势:1、端点安全定义的发展:有分析师称反病毒软件已经消亡,我持反对意见,端点安全正在……〔12-28〕

标签:安全来源:赛迪网作者:刘彦青|点击收藏

→安全|一、如何在注册表被锁定的情况下修复注册表注册表被锁定这一招是比较恶毒的,它使普遍用户即使会简单修改注册表使其恢复的条件下,困难又多了一层。症状是在开始菜单中点击“运行”,在运行框中输入 regedit 命令时,注册表不能够使用,并发现系统提……〔12-27〕

标签:安全来源:互联网作者:佚名|点击收藏

→安全|在这个新的全球环境中,公司都急于利用面向服务架构(SOA)、云计算和其他分布式的计算模型,这给攻击有了更多的漏洞可以利用,因此企业需要教育职工如何手应对随之而来的安全挑战。IT专家网预测明天对于企业而言将面临三大安全挑战。…〔12-26〕

标签:安全来源:IT专家网作者:佚名|点击收藏